Skillnaden mellan phishing vs pharming

Phishing skickar någon ett falskt e-postmeddelande och ber honom dela känslig information som användarnamn, lösenord och bankinformation och så vidare. Phishing-webbplatsen är helt obekväm. Å andra sidan hackar apotekarna vanligtvis Domain Name System (DNS) på en äkta webbplats för pharming. Användaren öppnar en imposter-webbplats som är en kopia av den verkliga webbplatsen. Phishing är ett mer vanligt begått brott medan pharming inte sker så ofta

phishing

Du måste vara medveten om hoten om internetbrott. Idag har hackarna blivit väldigt snygga och använder sig av nya tekniker för att stjäla konfidentiell information från persondatorer och bärbara datorer. En av de metoder som används för att uppnå den olagliga handlingen är Phishing. Det är ett olagligt förfarande genom vilket en hacker eller någon person skaffar information om konfidentiellt / känsligt ämne i hemlighet. Det kan vara ett användarnamn, lösenord eller kredit- / betalkortuppgifter, etc. Fiske sägs vara en del av cyberbrottet. Det ska minnas att avsikten att skaffa känslig information är ondartad.

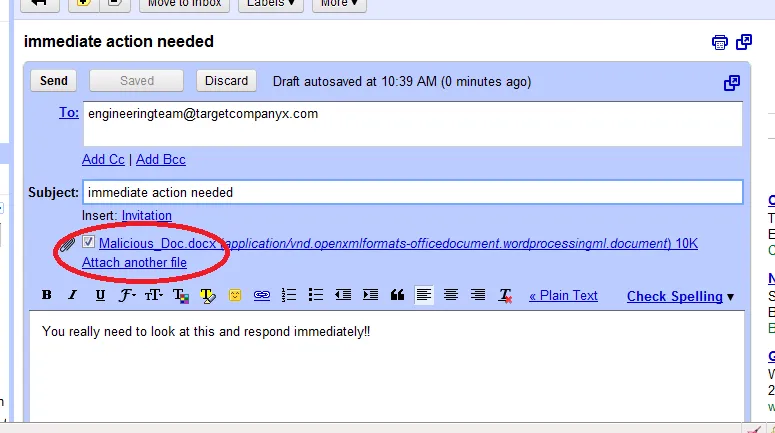

Syftet med att begå ett sådant brott är att drabbas av konsumenterna genom att skicka e-post med bedrägerier som ofta innehåller viruset. Som sådan skickar phishern bulk e-postmeddelanden som kan tyckas vara giltiga i första hand. Till exempel kan människor få e-postmeddelanden som informerar dem om ett lotteripris från en bank eller något annat känt företag. Avsändaren ber vanligtvis om din personliga information som namn, adress, telefonnummer, e-post och viktigast av allt dina bankuppgifter. För sent har phishing blivit ganska vanligt, vilket offrar ett antal människor i processen.

Men olika åtgärder har vidtagits för att begränsa detta cyberhot, till exempel att göra människor medvetna och varna för sådana bedrägeri-e-postmeddelanden och att inte lita på dem blint, erbjuda att träna till användare att hantera sådana incidenter, förbättra säkerhetsnivån på webbplatserna, lagstiftningen och mycket mer. Phishing ingår i kategorin social engineering och som sådan har den också riktat in sociala medier som Facebook, YouTube eller Twitter för att svindla användarna.

Advent av phishing

Det första stora målet för phishersna var American Online Accounts (AOL). De ville i hemlighet få information om kontona. Med det avsikt i åtanke introducerade de sig som AOL-anställda för sina måloffer och skickar meddelanden som begär att de senare skulle skicka inloggning och lösenord. När användaren föll i deras fälla blev det lätt att uppfylla deras onda avsikt. De engagerade sig i ett antal cyberrelaterade brott, som att skicka massa skräppostmeddelanden, programvara som innehåller skadlig programvara och så vidare.

Genom att ta ett steg längre i denna process tog de sig till några andra olagliga aktiviteter som att uppmuntra internetanvändarna att surfa på falska webbplatser vars URL inte var legitim. I själva verket tog de också onödig fördel av de grammatiska och stavfel. Med tiden gick phishingverksamheten tekniskt avancerad och det blev mycket svårt för myndigheterna att upptäcka felen. Men det är mycket oroande att flera statliga och militära webbplatser riktas mot phishing med syftet att stjäla den konfidentiella informationen.

Förlust av rikedom varje år

Det är ganska olyckligt att många finansiella institutioner som banker, kända och betrodda företag och till och med regeringar har stora förluster per år på grund av den olagliga aktiviteten i phishing. Förlusten har uppskattats till miljarder.

Rekommenderade kurser

- Mastering ASP.NET Online-kurs

- Online Java Swing GUI-kurs

- Certifieringsträning i spelenhet

- Certifieringskurs i Java-omfattande

Detaljerad kategorisering av phishing-tekniker

Nu är det viktigt eller att du förstår de olika typerna av phishing-tekniker som hackarna vanligtvis anpassar sig för att lura användarna. Detta kommer verkligen att hjälpa dig att vara vaken och uppmärksam om du stöter på en sådan händelse inom en snar framtid. Svara i alla fall inte på något sådant mail som hävdar att du blir en miljonär över en natt. Några av de viktiga typerna av phishing-tekniker inkluderar-

-

Valfångst

När phishers eller hackare syftar till att rikta sig till ledande befattningshavare och andra högt rankade tjänstemän i ett välrenommerat företag som ordförande, verkställande direktör eller finansdirektör, benämns denna aktivitet valfångsten. Det kan förklaras med ett enkelt exempel. Det skrivs vanligtvis till de högre myndigheterna med ett felaktigt krav på företagets oro. Innehållet i e-postmeddelandet är vanligtvis ett slags kundklagomål. Hackarna kan skicka en URL och begära myndighet att ladda ner och installera programvaran så att de kan se stämningen. Därför måste företagsledningen vara mycket försiktig med sådana e-postmeddelanden så att de inte fångas i nätet. Detta kan leda till ekonomiska förluster för företaget.

-

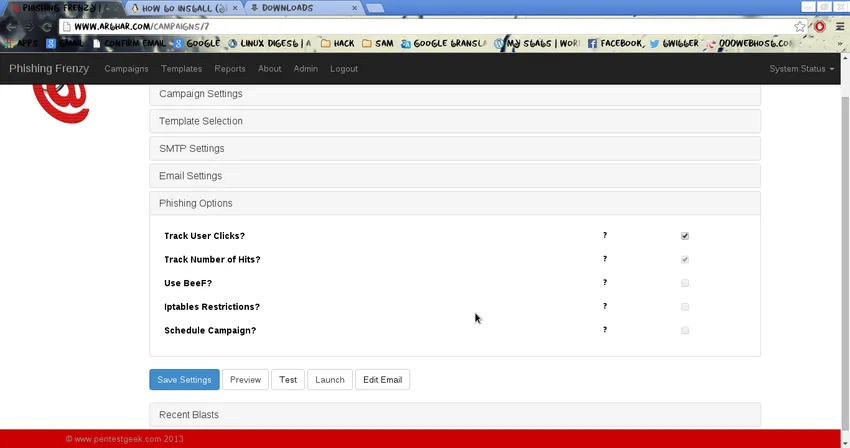

Filterundvikelse

Filterundvikelse är en ny metod som utvecklats av Phishers för att försvara sin olagliga aktivitet. I den här proceduren använder de bilderna eller fotona snarare än texten. Den här tekniken har utvecklats för att utmana antifiskningsmyndigheterna som identifierar bedrägerimails eller skräppost. Avancerad teknik har dock infört läkemedel för att bekämpa sådana sjukdomar. Det har lanserat en mer moderniserad version av antifiskningsfilter för att upptäcka sådana bilder med OCR (Optical Character Recognition). Å andra sidan använder dessa myndigheter också intelligent ordigenkänning (IWR) som är användbart för att identifiera de kursiva och olika stilar av handskrift. Men denna teknik kommer inte att ersätta OCR.

-

Riktade spam-attacker

Dessa typer av phishing-tekniker utförs med avsikt att attackera enskilda användare eller till och med ett företag. Det har faktiskt erkänts som en av de vanligaste phishing-processerna under senare tid. Hackare syftar till att samla in personlig information om personerna genom falska e-postmeddelanden. Var dock uppmärksam på sådant e-postmeddelande från en okänd person.

-

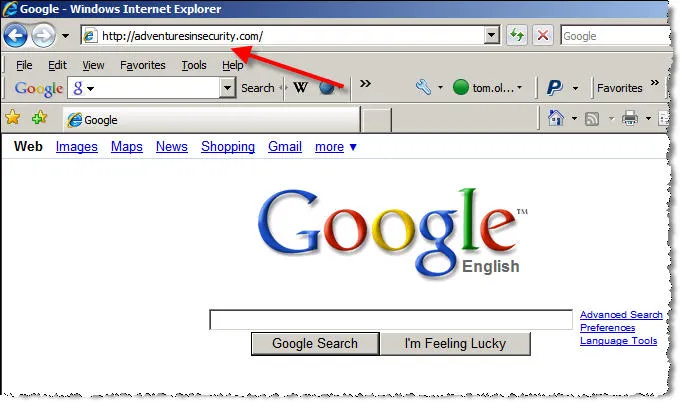

Länkmanipulation

Detta är en typ av teknisk skam där ett bedrägeri-e-postmeddelande kommer att be om att klicka på en länk till en falsk webbplats för alla falska företag. Men när du öppnar URL: n kommer du inte att tvivla på att det är en phishing-webbplats. Hackarna utför denna olagliga handling antingen genom att använda fel stavningar på länken eller genom att använda en falsk underdomän för att fånga sina byten. När du öppnar en viss sida på en webbplats verkar det som om du tittar på den specifika sidan men sanningen är att den är länkad till någon annan webbplats. Dessutom måste du ha stött på e-postmeddelanden som visar var länken tar dig vidare. Phisharna drar också nytta av några internationella domännamn som är svåra att identifiera.

-

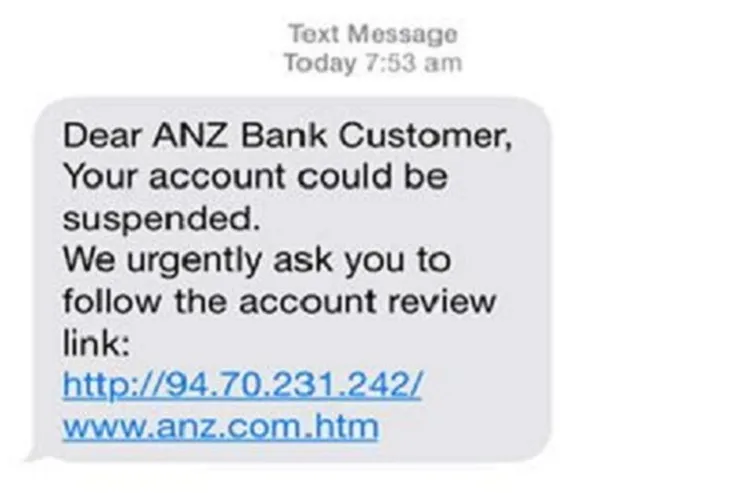

Telefonfiskning

Telefonfiskningstekniker är ännu en vanlig metod som inte kräver någon internetanslutning för att begå brottet. Phisharna identifierar först sina offer och ringer sedan falska telefonsamtal, särskilt poserar sig som bankchefer eller dess personal. De begär vanligtvis människor genom att säga att deras bankkonto har utvecklat ett problem och de ber om fullständig bankinformation inklusive kredit- eller betalkortsinformation och pin-nummer. De får en IP under konversationen och tar sedan ut alla pengar från personens konto och lämnar honom konkurs. Dela därför aldrig dina bankuppgifter med en okänd person via telefon.

-

Clone Phishing

Som namnet antyder är det ett cyberattack på webbplatsen som utförs med hjälp av ett e-postmeddelande eller någon länk. Phisharna riktar sig ofta mot ett äkta e-postmeddelande som tidigare var aktivt. De utvecklar en identisk klon av denna e-post eller länk och ersätter den med den piratkopierade versionen som innehåller skadlig programvara. Nu skickar de ett e-postmeddelande till sitt mål från det förfalskade idet och användaren förutsätter att det är ett originalt e-postmeddelande. För att slutföra sina skadliga avsikter använder hackarna vanligtvis en dator eller bärbar dator som är infekterad med viruset.

-

Webbplatsförfalskning

Phishers använder högteknologi som JavaScript för att uppnå sitt motiv. Detta hjälper dem att ändra adressfältet. Faktum är att de också kan ersätta bilderna från den autentiska webbplatsen också. De kan stänga den äkta webbplatsen och utveckla sin egen webbplats med samma giltiga URL. När tekniken blir mer avancerad har de använt nyare metoder som Cross Script Scripting där de direkt attackerar den ursprungliga webbplatsen. Detta utgör stora svårigheter för antifiskare att kontrollera sådan olaglig verksamhet. Oron är ännu större eftersom användarna måste logga in på sin egen bank- eller tjänstesida. PayPal har ställts inför många problem med förfalskning på webben tidigare.

-

Covert Redirect

Covert Redirect är en av de phishing-tekniker som dessa snygga hackare får personlig information från offren när de senare besöker deras falska webbplats. Detta kan dock bara göras när användaren tillåter att auktorisera appen på webbplatsen. När du gör det får phisharna ett tecken på att tillgängligheten till konfidentiell information blir mycket enkel.

Förutom dessa phishing-tekniker kan phishers också använda sig av vissa andra metoder. Dessa inkluderar onda tvillingar, tabbtoppning och att få information om bankinformation.

Pharming

Låt oss nu diskutera pharming. Enkelt uttryckt beskrivs det som en typ av internetbrott där webbtrafiken på en äkta webbplats transporteras till en annan skadlig webbplats. Den här typen av cyberattack är mer associerad med de tekniska aspekterna. I detta fall kan värdens fil på offrets dator ändras. Angriparna kan också dra fördel av nackdelen med DNS-serverprogramvara. Pharming blir enklare om angriparna får tillgång till ett datorsystem som inte är säkrat. Därför kan datorer som installeras hemma enkelt riktas i jämförelse med företagssystem som har en skyddad server.

Eftersom phishing har härledts från ordet "fishing" på liknande sätt har pharming härledts från termen jordbruk. Enligt de senaste rapporterna har både phishing och pharming blivit ett av de största hotande hoten för internet och cyberord. Pharming offrar i princip onlineverksamheten som e-handelswebbplatser och transaktion via ett internet. Några steg inleddes emellertid för att begränsa denna ondska handling genom att införa antivirusprogram eller borttagning av spionprogram men tyvärr visade ingenting vara effektivt.

Hembaserade servrar är enkla mål

Hembaserade servrar och persondatorer är sårbara och oskyddade och de kommer därför lätt på apoterns radar. Det finns ett antal tekniker som hackarna kan apotekera men det vanligaste är att använda DNS-cache-förgiftningsmetoden. Webbplatsens namn kan konverteras till siffror som kan avkodas med hjälp av maskinen. Till exempel blir www.product.com en serie av numeriska som180.172. 1, 1. Detta kan utgöra större hot. En av de viktigaste orsakerna till att skrivbord är lätt sårbara är deras dåliga administration.

Emellertid slutar oroen inte för sig själv utan det finns några andra väsentliga nackdelar som säkert måste påpekas. Ofta kompromissar folk med den lokala nätverksrutern. Du måste förstå att routrar spelar en viktig roll när det gäller cybersäkerhet. Men om det inte är en äkta router kan det förstöra DNS-informationen. I en sådan situation tar farmas kontroll över DNS-servern och all information kommer att vidarebefordras till denna olagliga eller dåliga server.

Ett annat problem som kan uppstå är att routern byter firmware. I det scenariot kommer myndigheterna att ha svårt att spåra angriparen. Detta beror på att den ersatta firmware nästan liknar samma inklusive administrationssida, inställningar och så vidare.

Några incidenter av Pharming

Det har förekommit några stora fall av pharmeanfall som rapporterades och det kom i rampljuset. En gång var en sådan incident hacking av domännamnet för New York ISP och det var länkat till en webbplats i Australien. Ingen sådan ekonomisk förlust rapporterades dock. Det inträffade i januari 2005.

I ännu en händelse lämnades ett klagomål in mot en bank i Mexiko med hänsyn till farmaaktivitet. Klaganden var Symantec och den ägde rum i januari 2008. Enligt rapporten ändrades DNS-inställningar från en kunds dator hemma efter att ha fått ett e-postmeddelande från Spanien.

Skillnaden mellan phishing vs pharming

Den primära jämförelsen mellan phishing vs pharming diskuteras nedan:

I denna artikel om Phishing vs Pharming har vi sett både Phishing och Pharming verkar vara nästan identiska och betraktas som allvarliga cyberrelaterade hot. Men de skiljer sig mycket från varandra.

Slutsats - Phishing vs Pharming

I phishing vs pharming artikel är båda en allvarlig hot mot internet och cybersäkerhet. Även om programvaran har utvecklats och nya tekniker införs för att eliminera sådana brott, men människor måste vara medvetna, varna och uppmärksamma när de använder internet i någon form. Bli inte fångad lätt i dessa angripares fälla.

Rekommenderad artikel

Detta har varit en guide till de bästa skillnaderna mellan phishing vs pharming. Här diskuterar vi också viktiga skillnader mellan phishing och pharming. Du kan också titta på följande artiklar för att lära dig mer -

- Bästa guide till definitionen av etisk hacker | Certifiering | utbildning | nybörjare

- 15 bästa tekniker för affärsanalys

- Bästa 13 stegen för att bygga en SEO-teknik Optimerad webbsida

- 7 Viktiga gruvtekniker för bästa resultat

- Viktiga funktioner hos ASP.NET vs C #

- Viktiga fördelar med ASP.NET vs .NET