Översikt över kryptografitekniker

Kryptering på Internet och lagringssystem som hårddiskar och USB-stick blir allt vanligare eftersom företaget ville skydda sina privata uppgifter. För att undvika hackare som får tillgång till och använda sina uppgifter måste varje företag som hanterar personlig information använda aktuella kryptografiteknologier. Kryptografi är tekniken för att ge säkerhet genom att koda meddelanden för att göra dem icke-läsbara.

Kryptografi behandlar olika säkerhetsprinciper som är följande:

- Konfidentialitet - Den anger att endast avsändaren och mottagaren eller mottagarna ska kunna komma åt meddelandet. Sekretess kommer att gå vilse om en behörig person kan komma åt ett meddelande.

- Autentisering - Den identifierar en användare eller ett datorsystem så att det kan lita på det.

- Integritet - Det kontrollerar att innehållet i ett meddelande inte får ändras under överföring från avsändaren till mottagaren.

- Icke-avvisande - Den anger att avsändaren av ett meddelande inte kan vägras att ha skickat det senare, i händelse av tvist.

Topp 5 kryptografitekniker

Här är några mycket enkla koder och mer komplexa moderna krypteringstekniker som används på Internet idag.

1) Enkla koder

- Denna kategori är något sätt att skriva ett meddelande vid sidan om att det är svårt för någon annan att läsa. Det handlar om att skriva saker i ett annat alfabet. Här kan vi se att isländska runor och IPA, liksom en annan nisch, byggde alfabet som Deseret Alphabet.

- I detta kan vi använda språk för att koda. Vi har undersökt skapandet av skapade språk som Elvis och esperanto.

- Chester Naz och Judith Schiess Avilas bok Code Talker är en bok som förklarar hur Navajo-språket hade använts som en kod under andra världskriget och aldrig blev knäckt under extremt intensiva förhållanden.

- Om Navajo inte hade några ord för en viss uppfattning, valde kodhögtalarna en term istället. Navajo-ordet för "kolibri", till exempel, hade blivit ett jaktplan och "järnhatt" var Tyskland.

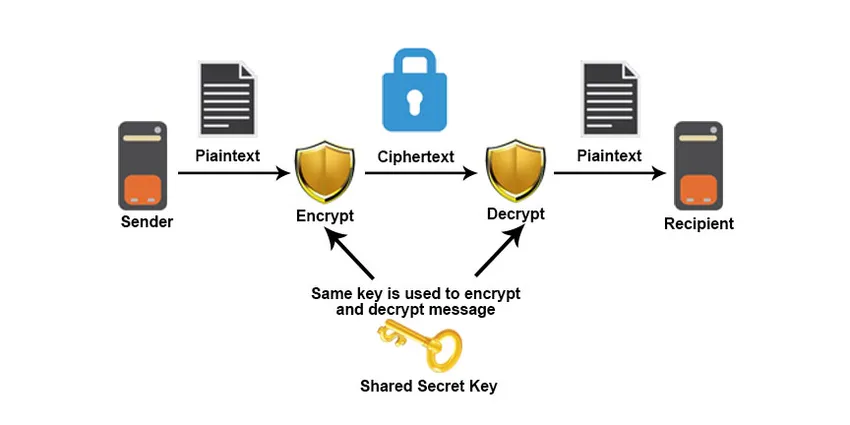

2) Symmetrisk kryptering

- Symmetrisk kryptering är en typ av kryptering som används för kryptering och dekryptering av elektronisk data med bara en nyckel (en hemlig nyckel). Substitutionscifrar är symmetriska krypteringstekniker, men modern symmetrisk kryptering kan vara mycket mer komplicerad.

- Data konverteras till en metod som inte kan förstås av någon utan en hemlig nyckel för att dekryptera den med symmetriska krypteringsalgoritmer.

- Symmetrisk kryptering är en gammal algoritm men den är snabbare och effektivare än asymmetrisk kryptering. På grund av bra prestanda och snabb hastighet på symmetrisk jämförelse med asymmetrisk kryptering.

- Medan symmetrisk nyckelkryptografi innefattar användning av samma nyckel för kryptering och dekryptering. Medan kryptografi av asymmetrisk nyckel innebär användning av en nyckel för kryptering och en annan annan nyckel för dekryptering.

- Symmetrisk kryptering är typisk för stora mängder information, t.ex. för databaskryptering, i bulkkryptering. När det gäller en databas kan den hemliga nyckeln bara krypteras eller dekrypteras av själva databasen.

Vi kan se hur Symmetrisk kryptering fungerar på bilden nedan:

Två typer av symmetriska krypteringsalgoritmer är tillgängliga:

- Blockera algoritm

- Strömalgoritm

A) Blockalgoritm

Uppsättningen bitar är kodad med en specifik hemlig nyckel i elektroniska datablock. Systemet förvarar data i sitt minne medan det väntar på att få kompletta block när data krypteras. Några viktiga Block-chifferalgoritmer är DES, Triple DES, AES, etc.

B) Stream Cipher Algoritm

I detta kombineras vanliga textnummer eller tecken med pseudorandom chiffer sifferström. Några viktiga strömkrypteringsalgoritmer är RC4, A5, BLOWFISH, etc. Vid symmetrisk nyckelskryptering kan krypteringskoden knäckas om någon får reda på den symmetriska nyckeln. Men detta problem kan övervinnas med Diffie-Hellman-algoritmen. I Diffie-Hellman-nyckelutbytet eller avtalalgoritmen måste avsändaren och mottagaren komma överens om en symmetrisk nyckel med denna teknik. Den här nyckeln kan sedan användas för ett krypterings- eller dekrypteringsändamål.

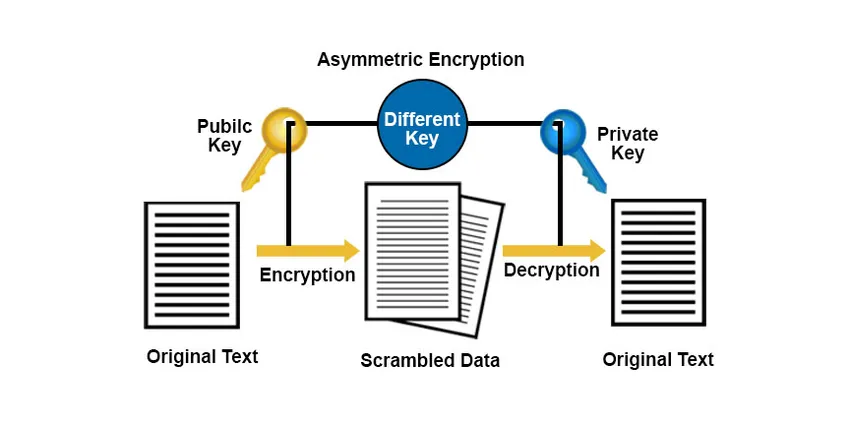

3) Asymmetrisk kryptering

- Asymmetrisk kryptering kallas också offentlig nyckelkryptografi. Asymmetrisk nyckelkryptering hjälper till att lösa ett nyckelutbytesproblem för symmetrisk nyckelkryptografi. I asymmetrisk kryptering används två nycklar för att kryptera vanlig text i asymmetrisk kryptering. Via internet eller stora nätverk utbyts de hemliga nycklarna. Det är nödvändigt att märka att alla med en hemlig nyckel kan dekryptera meddelandet, så asymmetrisk kryptering använder två motsvarande nycklar för att öka säkerheten.

- Den som vill skicka ett meddelande till dig kommer att ha en offentlig nyckel som är fritt tillgänglig men den andra privata nyckeln hålls hemligheten för att du bara förstår dig. Ett meddelande krypterat med en offentlig nyckel kan avkodas med en privat nyckel. Ett meddelande krypterat med en privat nyckel kan också dekrypteras med en offentlig nyckel.

Vi kan se hur Asymmetrisk kryptering fungerar på bilden nedan:

4) Steganografi

- Steganografi är en teknik som underlättar anställning av ett meddelande som ska hållas hemligt i andra meddelanden. Tidigare använde människor metoder för att dölja meddelanden som osynligt bläck, minutvariationer etc.

- Men i en tid av teknik är Steganography en teknik för att dölja data som kan vara filen, meddelandet, bilden osv i andra filer, meddelanden eller bilder.

5) Hashing

- Hashing är den kryptografiska tekniken som konverterar data som kan vara valfri form till en unik sträng. Oavsett storlek eller typ kan all data hashas med hjälp av en hashningsalgoritm. Det tar data av slumpmässig längd och konverterar dem till fast hashvärde.

- Hashing skiljer sig från andra krypteringsmetoder eftersom kryptering i hashning inte kan vändas som inte kan dekrypteras med nycklar. MD5, SHA1, SHA 256 är de allmänt använda hashningsalgoritmerna.

Slutsats

I den här artikeln har vi sett vad som är kryptografi och olika kryptografitekniker för att kryptera och dekryptera data. Kryptografi används i alla fält för att säkra data och förhindra att den hackas. Till exempel för att säkra lösenord, autentisera banktransaktioner osv. Numera utvecklas och sprickas olika nya kryptografiska tekniker, varför det alltid är viktigt att alltid vara medveten om datorhoten och vidta försiktighetsåtgärder för att undvika dem så bra vi kan.

Rekommenderade artiklar

Detta är en guide till kryptografitekniker. Här diskuterar vi kryptografins översikt, säkerhetsprinciper och tekniker. Du kan också gå igenom våra andra föreslagna artiklar för att lära dig mer -

- Kryptografi vs kryptering

- Vad är dekryptering?

- Vad är nätverkssäkerhet?

- Introduktion till kryptografiska verktyg

- Typer av chiffer

- Stream Cipher vs Block Cipher

- Blockera krypteringslägen för drift