Introduktion till säkerhetstest

Security Testing är en mjukvarutestningstyp som är utformad för att upptäcka systemets sårbarheter och se till att dess information och resurser är skyddade mot möjliga inkräktare. På liknande sätt behöver en webbapplikation, förutom dataskydd, säkerhet med avseende på dess åtkomst. Ansökan bör vara immun mot Brute Force Attacks och XSS, SQL Injektions, från en webbutvecklare. På liknande sätt måste fjärråtkomstpunkter för webbapplikationen också vara säkra. Men säkerhetens betydelse växer exponentiellt när vi talar om internet. Ingen kommer någonsin att tro att om ett online-system inte kan skydda transaktionsdata. Säkerhet är ännu inte en term för sin definition.

Här är en lista över säkerhetsbrister

• Om "Entry" -grenen kan redigera tentamen, är ett studenthanteringssystem osäkert.

• Om DEO (operatör av datainmatning) kan producera "rapporter" är ett ERP-schema inte säkert.

• Om kreditkortsinformationen för en klient inte är krypterad har onlinewebbplatsen ingen säkerhet.

• En personlig programvara har otillräcklig säkerhet när en SQL-fråga hittar verkliga användarlösenord.

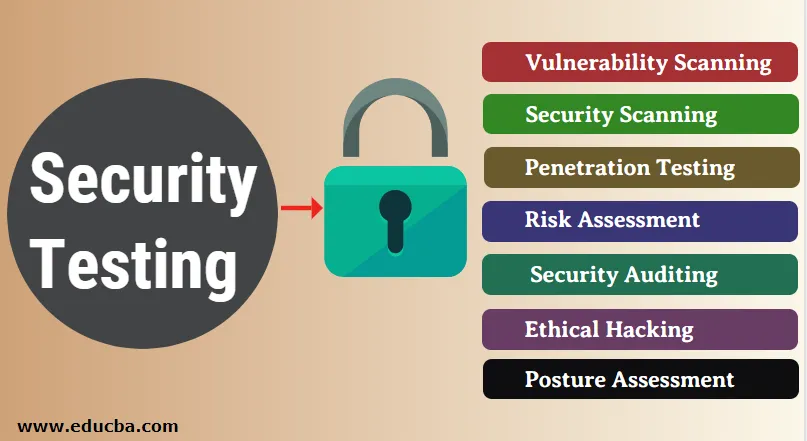

Typer av säkerhetstest

Manualen för öppen källkod för säkerhetstestning har sju huvudtyper av säkerhetstester. Följande beskrivs:

1. Sårbarhetsskanning

Detta utförs via automatiserad programvara för att skanna ett system för kända signaturer av sårbarheten.

2. Säkerhetsskanning

Det inkluderar att identifiera svagheter i nätverket och systemet och erbjuder alternativ för att minska sådana faror. För manuell och automatiserad skanning kan denna skanning göras.

3. Penetrationstest

Detta test simulerar en skadlig hackerattack. Denna undersökning inkluderar analys av ett specifikt system för att upptäcka potentiella sårbarheter för interna hacking.

4. Riskbedömning

Detta test inkluderar analys av säkerhetsrisker som observerats i företaget. Riskerna har låg, medelhög och hög klassificering. Detta test föreslår kontroller och åtgärder för riskminskning.

5. Säkerhetsrevision

Granskningen kan också utföras online via linje, kodinspektioner och operativsystem för säkerhetsfel.

6.Ethical Hacking

Etisk hacking är inte samma sak som malign hacking. Etisk hacking syftar till att identifiera säkerhetsbrister i organisationsstrukturen.

7. Hållbarhetsbedömning

Detta kombinerar säkerhetsskanning, riskbedömningar och etisk hacking för att visa en organisations övergripande säkerhetsposition.

Metoder för säkerhetstest

Det finns olika metoder för säkerhetstestning

1. Tiger Box

2. Black Box

3. Grå låda

Tiger Box:

Denna hacking utförs vanligtvis på en bärbar dator med ett OS och hackingverktygssamling. Detta test tillåter operatörer av penetrationstest och operatörer för säkerhetstest att utvärdera och attackera sårbarheter.

Svart låda:

Black Box Testing är en mjukvarutestmetod som är känd för testaren som beteendestestning. På detta sätt är testprodukterns interna konstruktion inte känd. Dessa tentor kan vara antingen funktionella eller inte.

Grey Box:

Gray Box Testing är en teknik för mjukvarutestning som kombinerar Black Box och White Box-testning. Grey Box Testing är en metod för testning av applikationen eller programvaruprodukten som har en del av det inre arbetet i en implementering.

Hur kan vi göra säkerhetstestning?

Det har alltid kommit överens om att om vi skjuter upp säkerhetstestning efter implementering eller implementering av programvara kommer denna kostnad att höjas. I de tidigare skedenen måste säkerhetstester utföras i SDLC: s livscykel. Låt oss titta på lämpliga säkerhetsförfaranden för varje SDLC-steg. För inmatningsområdena kan testaren inspektera maximala längder. Denna begränsning kan inte tillåta en hackare att inkludera sådana skadliga skript.

• Krav på säkerhetsbedömning och missbruk / missbrukskontroll.

• Analys av säkerhetsrisker för design. Utveckling av testplan, inklusive säkerhetstest.

Topp 10 öppen källkod för säkerhetstestning

Nedan är listan över de bästa säkerhetstestverktygen tillsammans med deras funktioner. Du kan välja valfritt verktyg baserat på dina behov.

1. Wapiti

Wapiti är ett kraftfullt testverktyg för webbapplikationer för att bedöma din webbapplikationssäkerhet. Den utför "black box testing" för att kontrollera om det är potentiellt sårbar i webbapplikationer. Den skannar webbsidorna och injicerar testinformation för att övervaka säkerhetsbristen under testfasen. Wapiti definierar flera sårbarheter för stöd för GET- och POST-HTTP-attacker. Wapiti är en applikation för kommandon som är svåra för nybörjare, men enkla för proffs. Programvaran behöver fullständig kommandoförståelse.

Funktioner av Wapiti

• XSS-injektion

• Databasinjektion

• Upptäckt av utförande av kommandot.

• Injektion CRLF

2. Zed Attack Proxy

Zed Attack Proxy, allmänt känt som ZAP, ZAP skapades av OWASP och med det är ZAP open source. Zed Attack Proxy Stöds av Unix / Linux, Windows och Mac OS, Zed Attack Proxy låter dig identifiera en rad sårbarheter även under utvecklings- och teststadiet i webbapplikationer. Detta testverktyg är enkelt att använda, även om du är en nybörjare för penetrationstest.

Funktioner i Zed Attack

• Zed Attack Proxy har en automatiseringsskanner och autentiseringsstöd.

• Zed Attack Proxy har också ett dynamiskt SSL-certifikat och Web Socket Support.

3. Vega

Vega är skriven i JAVA och har ett GUI. Det är tillgängligt på Linux, Mac OS och Windows som kan hjälpa dig. Vega är ett gratis verktyg för testning av webbapplikationer och Open Source-plattformen. Vega kan hjälpa till med att hitta och validera SQL Injection, Cross-Site Scripting (XSS) och andra sårbarheter. Det kan också användas för att ställa in preferenser, som antalet sökvägarna och antalet noder per sekund, högsta och minsta önskemål per sekund.

Funktioner av Vega

• Vega har scripting på flera webbplatser.

• SQL-injektionsvalidering

4. W3af

W3af är ett känt ramverk för säkerhetstestning för webbapplikationer. Det ger en effektiv plattform för testning av penetrationstest för webbapplikationer, utvecklad med Python. Det här verktyget kan användas för att identifiera mer än 200 typer av säkerhetsproblem på internetapplikationer, till exempel Cross-Site Scripting och SQL-injektion. Den övervakar följande sårbarheter för webbappar. W3af kan lätt förstås i både gränssnitt för gränssnitt och konsol. Autentiseringsmodulerna tillåter dig också att autentisera webbplatsen.

Funktioner i W3af

• Flera CORS-defekta inställningar

• CSRF och mycket mer sårbarhet

5. Skipfish

Skipfish är ett testprogram för internetapplikationer som avhjälper webbplatsen och kontrollerar om det finns svagheter på varje sida och slutligen förbereder revisionsrapporten. Skipfish är skrivet på c-språk och är optimerat för att hantera HTTP och för att lämna minsta CPU-fotavtryck. Utan att visa ett CPU-fotavtryck begär programvaran som påstår att hantera 2 K per sekund. Verktyget påstår sig också erbjuda fördelar med hög kvalitet eftersom det använder heuristik i webbapplikationer. För internetapplikationer levereras Linux, FreeBSD, Mac-OS X och Windows med Skipfishs säkerhetsbedömningsverktyg.

6. SQLMap

SQLMap är ett vanligt webbaserat säkerhetstestverktyg för att automatisera SQL-injektionssårbarhetsdetekteringsprocessen på en webbplatsdatabas. Testmotorn är förpackad med ett antal olika funktioner och är kraftfull, vilket möjliggör enkel penetrering och SQL-injektionstestning på en webbapplikation. SQLMap stöder många databaser, inklusive MySQL, Oracle, PostgreSQL, Microsoft SQL, etc. Dessutom stöder testverktyget sex olika metoder för SQL-injektion.

7. Wfuzz

Wfuzz är ett annat öppet källkodsverktyg som kan vara fritt tillgängligt på marknaden för ett webbaserat säkerhetstestverktyg. Detta testverktyg utvecklades i Python och används för webbapplikationer för brute force. Du måste arbeta på kommandoradsgränssnittet när du använder WFuzz eftersom det inte finns något GUI-gränssnitt. Några av Wfuzzs egenskaper är:

Funktioner i Wfuzz

• Wifuzz stöder flera injektionspunkter.

• OutPut of Wfuzz finns i HTML

• Den har också flertrådar

• Det har också flera proxy-stöd

8. Metasploit

En av de mest använda ramarna för penetrationstester. Metasploit är en open-source testplattform som tillåter säkerhetstester långt bortom riskbedömningen.

Funktioner i Metasploit

• Strukturen är mycket bättre än konkurrenterna.

• Många scenarier för infiltreringsspottfunktioner

9. Acunetix

Ett komplett verktyg för utvärdering av automatiseringspenetrering för att skanna dina webbplatser efter 4500 + sårbarheter. Acunetix mest slående funktion är att den kan rusa tusentals sidor utan avbrott.

Funktion av Acunetix

- Det kan enkelt producera många tekniska och efterlevnadsåtgärder.

- Skannar både open source och personaliserade appar

- Djupa skanningar för effektiv skanning.

10. Grabber

Grabber är en öppen källkodsskanner för att upptäcka internetapplikationers säkerhetsproblem. Små webbapplikationer som forum och privata webbplatser är mobila och kan skannas. Grabber är ett litet testverktyg som tar längre tid att skanna stora applikationer. Dessutom har skannern inget GUI-gränssnitt och ingen PDF-rapportgenerationsfunktion eftersom den är utformad för att användas för personligt bruk.

Funktioner hos Grabber

• Säkerhetskopiering av filverifiering

• Ajax-verifiering

Slutsats

I den här artikeln har vi sett vad som är säkerhetstestning, varför behöver vi det tillsammans med olika typer av säkerhetstestning, verktyg som används för att utföra testningen och funktioner. Hoppas att den här artikeln hjälper dig att välja testverktyg baserat på dina krav och funktioner som anges ovan.

Rekommenderade artiklar

Detta är en guide till säkerhetstestning. Här diskuterar vi introduktionen, typerna, metodologierna och topp 10 verktyg för säkerhetstest för öppen källkod. Du kan också gå igenom våra andra föreslagna artiklar för att lära dig mer -

- Alpha Testing vs Beta Testing

- Statisk testning

- Vad är användbarhetstest?

- Prestandatestverktyg

- Fördelar och nackdelar med betatestning

- Lär dig verktygen för applikationstestning